Le hachage, et plus particulièrement le « Hash« , sont des termes que vous avez probablement déjà rencontrés si vous vous êtes aventuré dans le monde des cryptomonnaies. Malgré leur prévalence, ces termes restent souvent mal compris. Dans cet article, nous allons plonger au cœur du hachage : nous définirons ce qu’est un Hash, nous explorerons pourquoi le hachage est si crucial en cryptomonnaie, et nous vous guiderons à travers le processus de hachage lui-même. Nous parlerons aussi des différents types d’algorithmes de hachage utilisés en cryptomonnaie, et nous répondrons à quelques questions fréquemment posées sur le sujet.

Qu’est-ce qu’un Hash ?

Définition technique du terme « Hash »

Un Hash est le produit d’une fonction de hachage, une recette algorithmique qui prend en entrée une quantité de données de taille quelconque et produit en sortie une empreinte numérique fixe, souvent appelée « digest« .

Pour faire une analogie, vous pouvez imaginer une fonction de hachage comme une machine à café : peu importe la quantité de grains (données) que vous y introduisez, elle produit toujours la même quantité de café (Hash).

La fonction du hachage dans le contexte général de l’informatique

En informatique, le hachage joue un rôle crucial dans de nombreux domaines, de la sécurité des données au développement de logiciels.

Le concept est simple : en convertissant les données en un Hash unique, il est possible de vérifier l’intégrité des données, d’accélérer la recherche de données dans une base de données, et même de sécuriser les informations sensibles.

- Vérifier l’intégrité des données : Lorsqu’un ensemble de données est converti en un Hash, toute modification, même minime, des données d’origine entraînera un changement notable du Hash. Cela permet de détecter facilement si les données ont été altérées.

- Accélérer la recherche de données dans une base de données : Le hachage peut être utilisé pour créer des structures de données appelées tables de hachage, qui permettent des recherches de données extrêmement rapides. Chaque ensemble de données est associé à un Hash unique, qui est utilisé comme index pour accéder rapidement aux données.

- Sécuriser les informations sensibles : Le hachage est souvent utilisé pour stocker les mots de passe de manière sécurisée. lorsque vous entrez un mot de passe sur un site web, votre mot de passe n’est pas stocké en tant que tel. Il est d’abord haché, et c’est ce Hash qui est conservé. Comme le processus de hachage est unidirectionnel, il est pratiquement impossible de retrouver les données d’origine à partir du résultat. Ainsi, même en cas de violation de la base de données, votre mot de passe réel reste protégé.

La fonction du hachage dans le contexte spécifique des cryptomonnaies

Dans le monde des cryptomonnaies, le hachage prend une importance encore plus grande.

Chaque transaction dans une blockchain est hachée, ce qui permet de créer une « empreinte digitale » unique de cette transaction.

Cette empreinte est ensuite utilisée pour vérifier l’intégrité de la transaction et pour la lier aux autres transactions dans la blockchain.

De plus, le hachage est au cœur du processus de minage des cryptomonnaies, comme le Bitcoin.

Les mineurs utilisent la puissance de calcul de leurs ordinateurs pour résoudre des problèmes de hachage complexes, ce qui leur permet d’ajouter de nouveaux blocs à la blockchain.

LA CRYPTO DE A À Z

Comprendre les termes clés est la première étape pour analyser correctement les opportunités et investir en toute sérénité.

Pourquoi le hachage est-il essentiel en cryptomonnaie ?

L’importance du hachage pour la sécurité et l’intégrité des transactions

Avec sa technologie blockchain sous-jacente, la cryptomonnaie repose sur le principe de décentralisation.

Cela signifie que personne n’a le contrôle central sur l’intégrité du système.

Par conséquent, la question de la sécurité et de la vérification des transactions devient cruciale. C’est là que le hachage entre en jeu.

Le hachage assure la sécurité des transactions dans une blockchain.

Grâce à ses propriétés uniques, une fonction de hachage produit un Hash qui est pratiquement unique pour chaque ensemble de données d’entrée.

Si vous modifiez même une minuscule partie des données d’entrée, le Hash de sortie change complètement. C’est ce qu’on appelle l’effet avalanche.

Ainsi, si quelqu’un essaie de modifier une transaction dans la blockchain, cela se traduira par un changement de Hash.

Ce changement sera immédiatement visible, rendant la tentative de fraude évidente pour tous les participants du réseau.

La manière dont le hachage est utilisé dans la blockchain

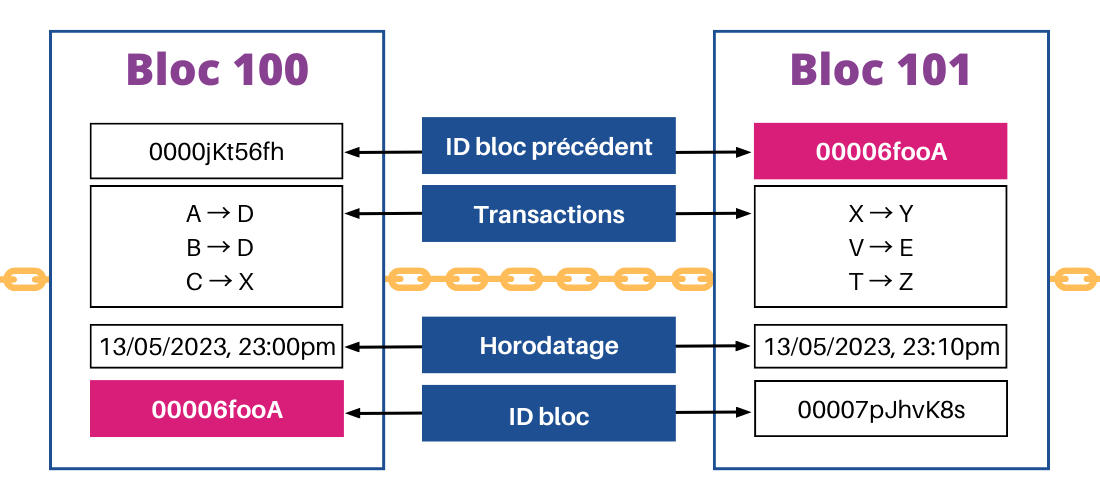

Le hachage joue également un rôle essentiel dans la création et la liaison des blocs dans une blockchain.

Chaque bloc dans une blockchain contient le Hash du bloc précédent, créant ainsi une chaîne de blocs interconnectés.

Cela signifie qu’une modification dans un seul bloc nécessiterait des modifications dans tous les blocs suivants pour maintenir la cohérence de la chaîne, ce qui est pratiquement impossible à réaliser.

C’est cette structure qui rend les blockchains résistantes à la falsification.

En somme, le hachage est la pierre angulaire de la sécurité et de l’intégrité des transactions en cryptomonnaie. Il permet de créer un système de transactions transparent, sûr et décentralisé, où chaque participant peut vérifier l’exactitude de chaque transaction.

UN OEIL DE LYNX

Les 10 signaux incontournables pour développer un oeil de lynx et détecter une crypto-pépite à fort potentiel.

Comment fonctionne le hachage ?

Le processus de hachage peut sembler compliqué, mais si nous le décomposons en étapes, il devient plus accessible.

Tout d’abord, une fonction de hachage reçoit en entrée des données, appelées « message« .

Ce message peut être de n’importe quelle taille : une simple lettre, une phrase, un paragraphe, ou même un livre entier.

Ensuite, la fonction de hachage traite ce message par blocs de taille fixe. Pour cela, elle peut utiliser différentes méthodes : certaines fonctions de hachage découpent simplement le message en blocs, tandis que d’autres mélangent et transforment le message de manière plus complexe.

Une fois le message découpé en blocs, chaque bloc est traité séparément par la fonction de hachage. Cette étape produit une série de Hash intermédiaires.

Enfin, ces Hash intermédiaires sont combinés pour produire le Hash final.

Il s’agit d’une séquence fixe de caractères, quelle que soit la taille du message d’entrée.

Prenons un exemple concret :

Imaginons que nous avons une fonction de hachage simplifiée qui prend en entrée une phrase, la divise en mots, et assigne à chaque mot une valeur numérique basée sur le nombre de lettres.

Par exemple, le mot « bloc » vaudrait 4, « blockchain » vaudrait 10, et ainsi de suite. Ensuite, notre fonction de hachage somme ces valeurs pour produire le Hash final. Donc, pour la phrase « bloc blockchain », le Hash serait 14.

Bien sûr, les vraies fonctions de hachage sont beaucoup plus complexes, mais cet exemple donne une idée de base du processus.

Les différents types d’algorithmes de hachage en cryptomonnaie

Il existe une multitude d’algorithmes de hachage en cryptographie, chacun avec ses propres caractéristiques.

Parmi les plus utilisés dans le domaine des cryptomonnaies on retrouve : SHA-256 et Scrypt.

- SHA-256 : C’est l’algorithme de hachage utilisé par le Bitcoin, la première et la plus célèbre des cryptomonnaies. SHA-256, qui signifie Secure Hash Algorithm 256 bits, produit un Hash de 64 caractères hexadécimaux (soit 256 bits), quelle que soit la taille du message d’entrée. Il est réputé pour sa robustesse et sa sécurité. Cependant, l’inconvénient majeur de SHA-256 est qu’il nécessite beaucoup de puissance de calcul, ce qui a conduit à la centralisation du minage du Bitcoin autour de quelques grands acteurs équipés de matériel spécialisé, les ASICs.

- Scrypt : C’est l’algorithme de hachage utilisé par le Litecoin, une autre cryptomonnaie populaire. Scrypt a été conçu pour être « à l’épreuve des ASICs » : au lieu de simplement nécessiter beaucoup de puissance de calcul, il nécessite également beaucoup de mémoire, ce qui le rend moins susceptible d’être dominé par des mineurs équipés d’ASICs. Cela favorise une plus grande décentralisation du minage. Cependant, Scrypt est plus complexe à mettre en œuvre et nécessite plus de ressources, ce qui peut être un inconvénient pour certains usages.

Ces deux algorithmes illustrent la diversité et l’innovation dans le domaine du hachage en cryptomonnaie. Chaque algorithme a ses propres avantages et inconvénients, et le choix de l’un ou de l’autre dépend des objectifs spécifiques de la cryptomonnaie.

BULL MARKET EN APPROCHE

Les 5 étapes clés pour surfer sur la prochaine vague haussière en toute sérénité et générer un maximum de profit.

FAQ : Questions fréquentes sur le hachage

Le hachage est une notion très intéressante bien que quelque peu technique. Nous avons parcouru ensemble les bases de ce concept mais vous avez peut-être encore quelques questions.

Voici un échantillons des questions les plus courantes quand on parle du hachage dans les cryptomonnaie :

-

Q : Est-ce que deux messages différents peuvent produire le même Hash ?

Oui, en théorie, deux messages différents peuvent produire le même Hash, un phénomène appelé « collision ». Cependant, avec un bon algorithme de hachage comme SHA-256, la probabilité d’une telle collision est si faible qu’elle est pratiquement nulle. On peut la comparer à la probabilité de gagner à la loterie plusieurs fois de suite : c’est possible, mais extrêmement improbable.

-

Q : Pourquoi le hachage est-il utilisé pour stocker les mots de passe ?

Le hachage est utilisé pour stocker les mots de passe car il offre une bonne sécurité : même si quelqu’un parvient à obtenir le Hash d’un mot de passe, il ne peut pas revenir au mot de passe original. C’est ce qu’on appelle la « non-réversibilité » du hachage. De plus, comme chaque mot de passe produit un Hash unique, il est possible de vérifier un mot de passe en le hachant et en comparant le résultat avec le Hash stocké.

-

Q : Quel est le lien entre le hachage et le minage de cryptomonnaies ?

Le minage de cryptomonnaies, comme le Bitcoin, consiste essentiellement à résoudre des problèmes de hachage. Les mineurs utilisent la puissance de calcul de leurs ordinateurs pour trouver un Hash spécifique qui répond à certaines conditions. C’est une sorte de compétition : le premier mineur qui trouve le bon Hash ajoute un nouveau bloc à la blockchain et reçoit une récompense en cryptomonnaie.

-

Q : Pourquoi certains cryptomonnaies utilisent-elles des algorithmes de hachage différents ?

Chaque cryptomonnaie a des objectifs spécifiques, et l’algorithme de hachage est choisi en fonction de ces objectifs. Par exemple, le Bitcoin utilise SHA-256 car il est robuste et sécurisé. Le Litecoin, en revanche, utilise Scrypt pour favoriser une plus grande décentralisation du minage. D’autres cryptomonnaies peuvent choisir d’autres algorithmes de hachage pour d’autres raisons, comme l’efficacité, la rapidité ou la résistance à certaines attaques.

Conclusion

Le hachage constitue véritablement l’épine dorsale des cryptomonnaies.

Que ce soit pour la sécurité des transactions, l’intégrité de la blockchain, ou la décentralisation du minage, le hachage joue un rôle essentiel dans presque tous les aspects de la crypto.

En comprendre les mécanismes est une étape clé pour appréhender l’univers fascinant des cryptomonnaies.

Mais rappelez-vous, cet univers ne se limite pas au hachage.

Il y a une multitude d’autres concepts et technologies à découvrir, comme les contrats intelligents, la preuve de travail, les tokens non fongibles, et bien d’autres.

Alors, restez curieux et continuez à apprendre !

Si vous voulez naviguer avec assurance dans l’univers des cryptomonnaies, je vous invite à vous inscrire à notre newsletter « Le Phare Crypto ». Vous recevrez des analyses approfondies, des nouvelles de dernière minute et des perspectives éclairées directement sur votre boîte mail.

Alors, n’hésitez plus et rejoignez notre communauté de passionnés.

Restez éclairés,

Votre boussole digitale dédiée au Web 3.0. Parcourez et évoluez en tout confiance dans cet univers captivant grâce à nos actualités et explications approfondies.

UN OEIL DE LYNX

Les derniers articles

BULL MARKET EN APPROCHE

Eric Venault

Co-fondateur

Après avoir travaillé pendant plusieurs années dans le domaine de l'information et l'éducation financière, j’ai décidé de mettre mon expérience à contribution pour servir la connaissance et participer à l’adoption généralisée des cryptomonnaies. Pour rejoindre vous aussi cette aventure passionnante, inscrivez-vous à la newsletter du Phare Crypto !

Découvrez-en plus

BULL MARKET EN APPROCHE

Les 5 étapes clés pour surfer sur la prochaine vague haussière en toute sérénité et générer un maximum de profit.